11.2.2 보안 시스템 운영

- innerbuslogcenter

- 2016년 4월 21일

- 1분 분량

통제 목적

: 보안시스템 유형별로 관리자 지정, 최신 정책 업데이트, 룰셋 변경, 이벤트 모니터링 등의 운영절차를 수립하고 보안시스템별 정책적용 현황을 관리하여야 한다.

세부 항목

1. 보안시스템은 정보통신망을 통하여 수집, 저장, 검색 및 송수신 되는 정보의 훼손, 변조, 유출 등을 방지하기

위한 장치

2. 침임차단시스템(FW), 침입탐지시스템(IDS), 침입방지 시스템(IPS), 웹방화벽 등을 포함

3. 정책의 타당성 및 적정성 주기적 검토하여 다음 사항에 해당하는 경우 삭제 또는 변경

- 내부 보안정책 위배

- 미승인 정책

- 장기간 미사용 정책

- 중복 또는 사용기간 만료 정책

- 퇴직자 및 직무변경자 관련 정책 등

4. 보안시스템은 각 역할별 보호하는 대상과 범위가 달라지므로 조직특성에 맞는 정보보호체계의 구축, 운영방안을 수립

보안시스템 관련 사례 예시

내부 보안정책이 위배된 웹방화벽에서 외부 IP가 IPS에서 공격이 탐지되는 탐지패턴 사례를 들어보았습니다.

아래의 그림을 통해 어떻게 발견이 되었고 해결이 되었는지 자세히 살펴보도록 하겠습니다.

탐지패턴을 살펴보면 IPS에서 공격이 탐지되는 것을 확인할 수 있습니다.

예시) 탐지 조건 : JOIN{

fromtable(WEB_FIREWALL)

fromwhere(direction:Inbound)

totable(IPS)

towhere(action:Block)

joinfield(src_ip=src_ip)

}

회사 내부 PC에서 악성사이트 접속 후 공격이 탐지된 실제 활용 예시입니다.

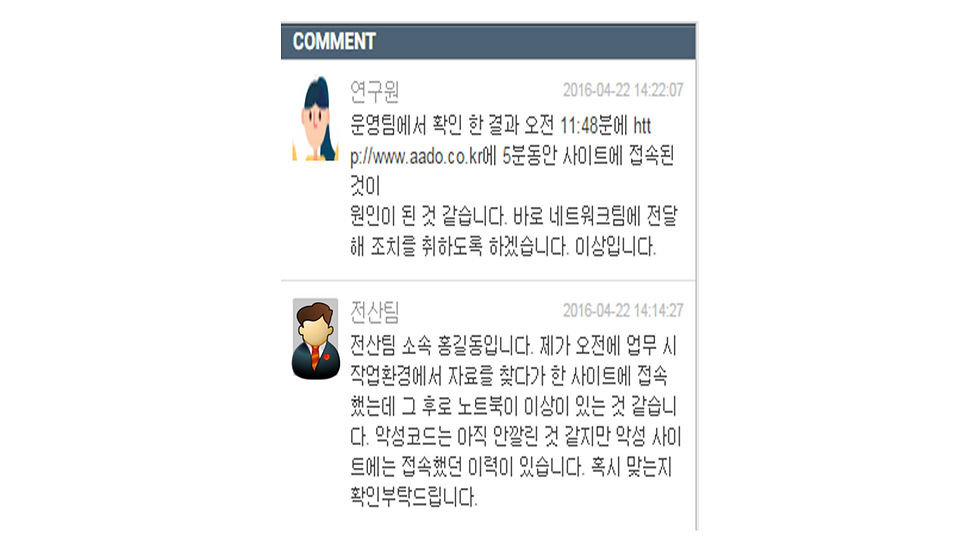

운영팀에서는 회사에 있는 네트워크팀, 전산팀, 구축팀에게 공격이 탐지된 것을 알리며 할당을 할 수 있습니다.

그에따라 혹시나 사이트를 잘못들어간 적이 있다면 알려달라는 요청글을 공개합니다.

요청글을 읽은 전산팀 소속 직원은 자신이 오전에 악성사이트 들어간 사실을 따로 COMMENT를 이용해 남겼습니다. 이에 운영팀에서는 확인을 한 후 IP관리와 IPS, 공격탐지를 모니터링하는 네트워크 팀에게 사실을 알리고 협조 요청을 할 수 있습니다.

실제 네트워크 팀에게 협조를 요청하는 내용입니다.

탐지는 웹방화벽 정책이 수립되지 않은 상태라 탐지가 되었으며 네트워크팀에서는 정책을 수립한 후 정책을 사용할 수 있는 메뉴얼에 관한 문서를 공유하였습니다. 따라서 성공적으로 이슈가 해결 된 걸 확인할 수 있습니다.

댓글